Zscaler + Okta

Simplifiez l’authentification et le provisionnement, permettez un accès Zero Trust adaptatif et accélérez vos efforts de transformation numérique avec Zscaler et Okta.

Assurer la sécurité dans un monde cloud-first

À mesure que vos applications professionnelles migrent des data centers traditionnels sur site vers le cloud, leur protection contre les accès non autorisés pose des défis, notamment :

Des employés et appareils distants ainsi que des architectures basées sur le périmètre qui élargissent votre surface d’attaque

Des utilisateurs frustrés par la saisie d'informations d'identification distinctes pour les applications cloud et sur site, ainsi que par la latence des VPN/pare-feu

L’intégration, le déploiement et la gestion manuels des VPN, MPLS et pare-feu sont coûteux et complexes

Le passage au cloud vous impose de moderniser votre infrastructure, mais remplacer votre matériel peut s’avérer rédhibitoire

Facilitez le télétravail, gérez dynamiquement les changements de rôle et simplifiez la gestion grâce à une mise à disposition dans le cloud et à l’intégration SCIM, sans VPN ni pare-feu coûteux.

Simplifiez le déploiement et permettez un accès rapide, direct et sécurisé aux applications, où qu’elles soient, grâce à une intégration SAML transparente pour le SSO et le partage du contexte de l’utilisateur et de l'appareil.

Garantissez un accès Zero Trust avec une authentification continue basée sur le risque qui connecte les utilisateurs directement aux applications autorisées sans qu'ils ne doivent accéder au réseau.

Fonctionnement

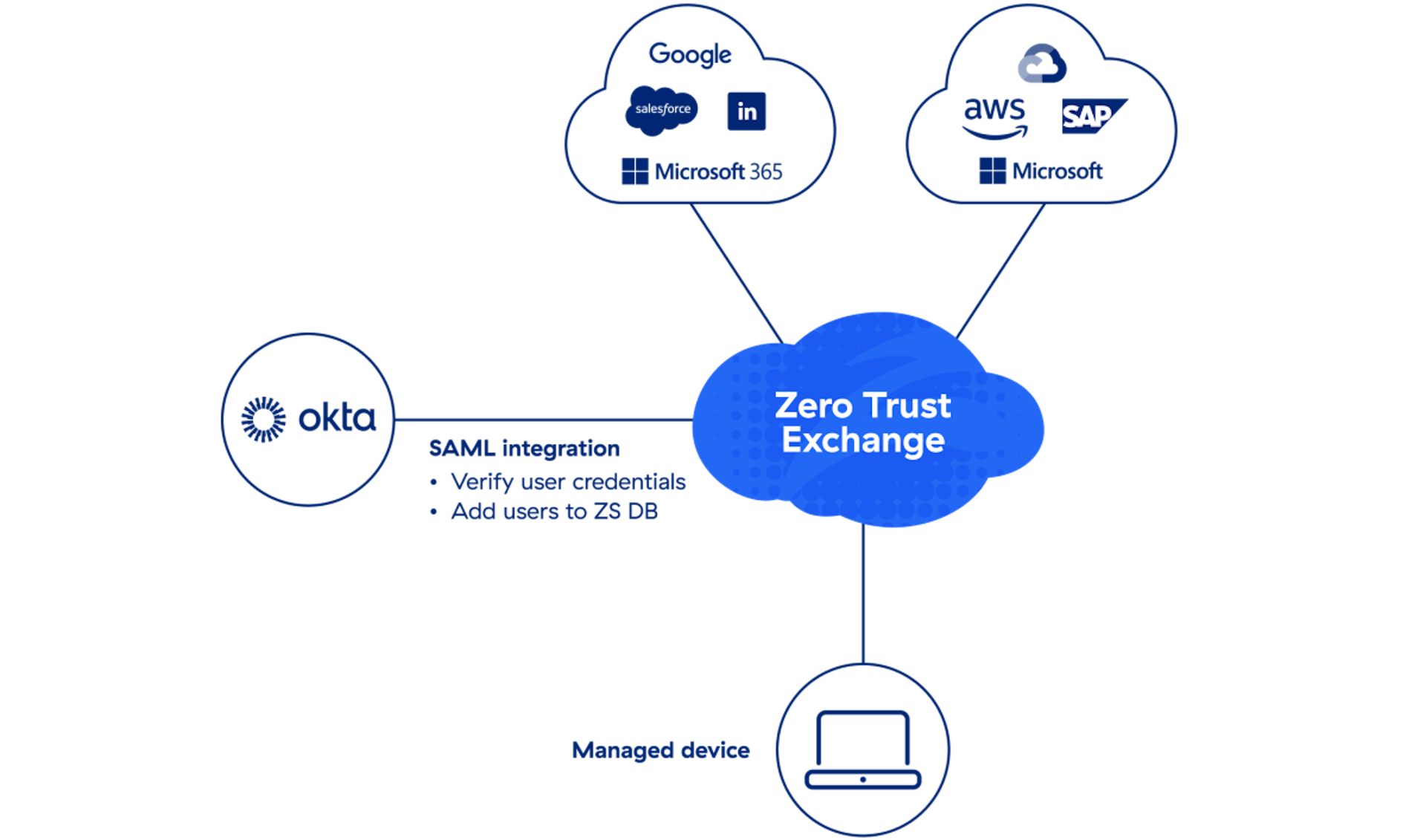

Vérifier l’identité de l’utilisateur

Zero Trust commence par l’identité. La première étape consiste à authentifier les utilisateurs. Une fois vérifiés, les droits d’accès sont contrôlés sur la base du contexte et du principe du moindre privilège afin de garantir que les utilisateurs ne peuvent accéder qu’aux applications auxquelles ils ont été autorisés.

Authentifier l’identité de l’utilisateur

Vérifier les identifiants de l’utilisateur en fonction des données de l’employé, notamment son adresse e-mail et ses droits d’accès

Approvisionnement automatique des nouveaux utilisateurs

Ajouter de nouveaux utilisateurs à la base de données Zscaler pour garantir la bonne application des politiques de sécurité

Promouvoir en toute sécurité le télétravail

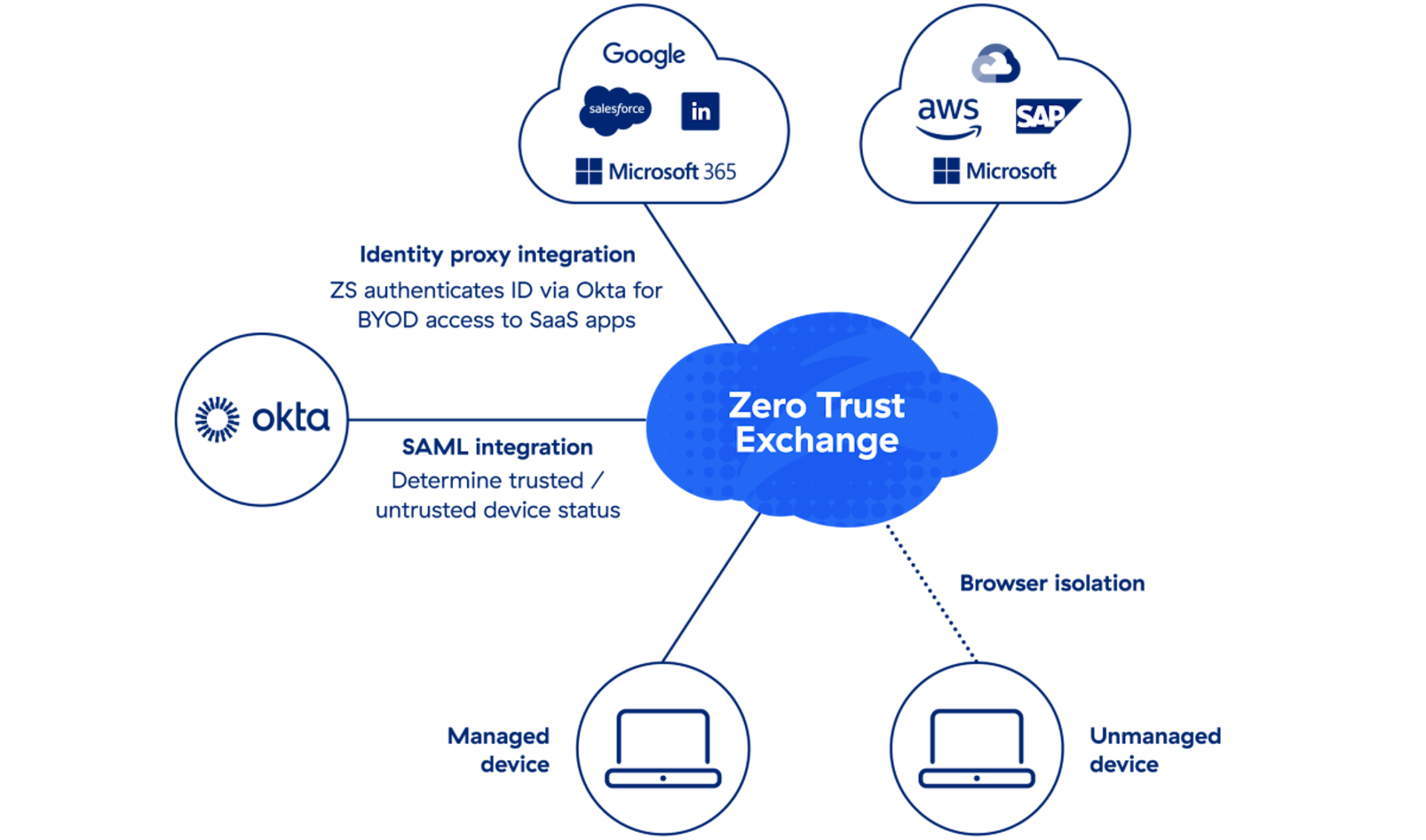

Zscaler et Okta réduisent les risques inhérents au BYOD et aux appareils non gérés, permettant aux utilisateurs de travailler en toute sécurité de n’importe où, sur n’importe quel appareil, à tout moment.

Déterminer l’état de l’appareil

Évaluer le statut des appareils fiables ou non fiables via SAML

Bloquer ou rediriger les BYOD à risque

Contrôler l’accès aux applications des appareils non gérés, en les bloquant ou en les dirigeant vers Browser Isolation

Permettre un accès sécurisé aux applications SaaS

Appliquer les politiques Zero Trust de Zscaler pour les appareils non gérés en authentifiant les utilisateurs via Okta

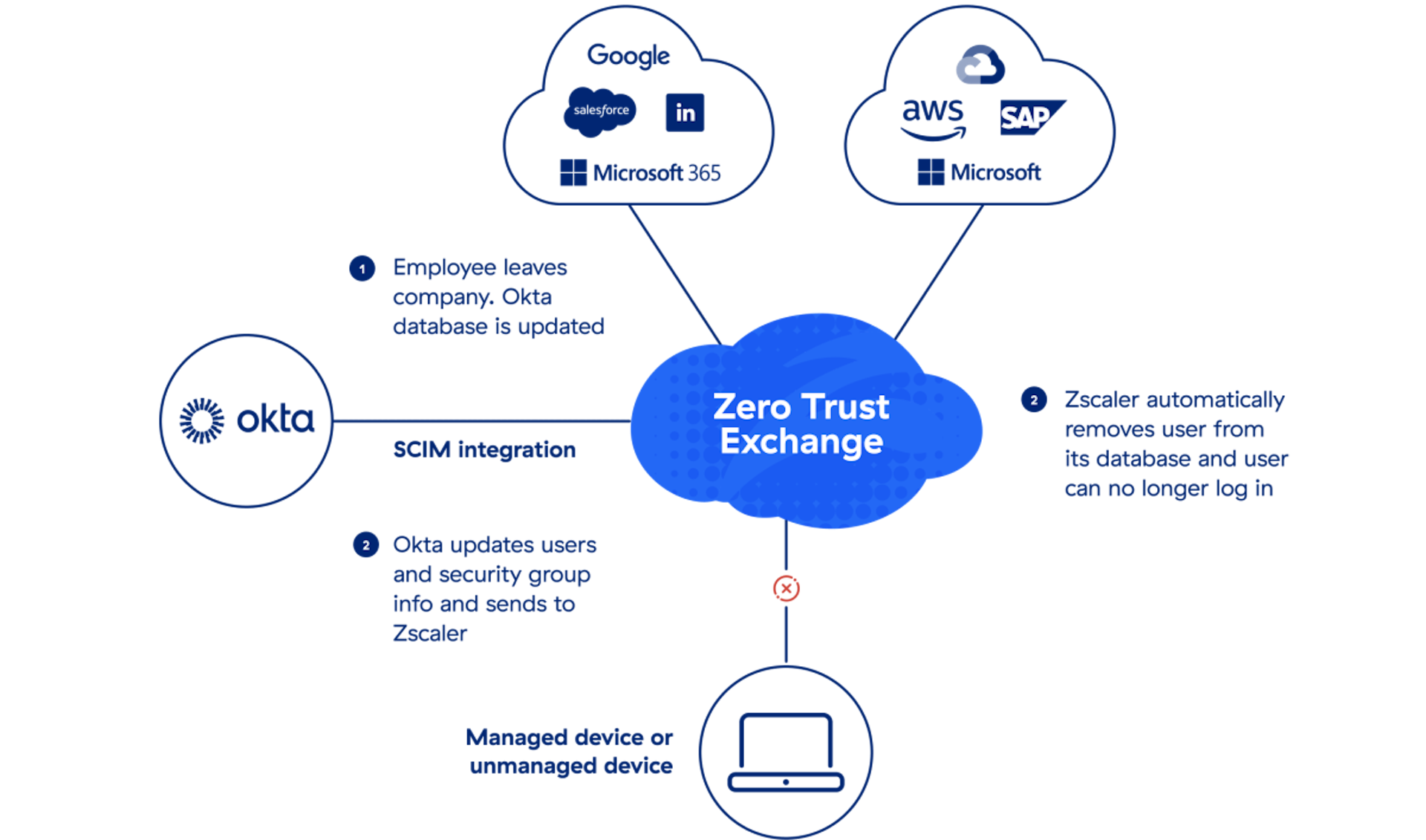

Gérer dynamiquement les droits d’accès

Synchronisez les utilisateurs et les groupes de sécurité avec Zscaler et Okta afin de gérer automatiquement les droits d’accès aux applications.

Intégration du SCIM

Mettre à jour les changements de rôle (par exemple, ajouts, transferts, sorties) en temps quasi réel avec l’intégration du SCIM pour garantir l’application des politiques d’accès et de sécurité.

Zscaler et Okta contribuent à améliorer l’expérience utilisateur, à automatiser le provisionnement et à rationaliser le processus d’intégration pour les transactions de fusions et d’acquisitions.

Ciena stimule l’engagement des employés grâce à une transformation sécurisée du cloud et améliore l’expérience utilisateur en utilisant Zscaler, VMware SD-WAN et Okta.

NOV s’appuie sur les intégrations Okta et SentinelOne pour faire progresser sa posture de sécurité et sa stratégie Zero Trust.